En coulisse

Ce que les phisher digitec veulent vraiment

par Dominik Bärlocher

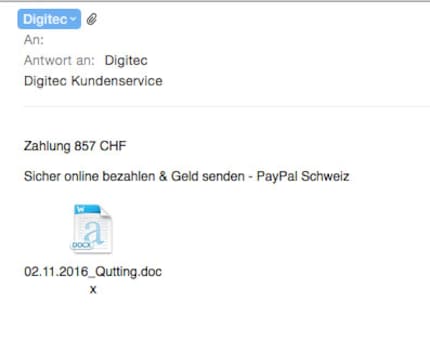

Actuellement, de nouveaux e-mails invitant à régler un article digitec sont en circulation. Ces derniers sont faux et viennent d’un expéditeur inconnu. Nous nous lançons sur ses traces. Qui sont les escrocs qui vous envoient des e-mails de phishing? Surtout, n’ouvrez pas les pièces jointes des e-mails aux apparences douteuses.

Alarme au service clientèle: plusieurs clients ont dit avoir reçu des e-mails de notre part qui étaient manifestement faux. Ils invitent à régler le montant pour une commande non spécifiée.

Le message est court et concis.

Nous n’avons pas vraiment beaucoup d’informations pour notre cherche d’indices. Mais on peut supposer que les personnes se cachant dernière cet e-mail ne parlent pas allemand, sinon, ils se seraient au moins donné la peine d’écrire un petit texte. Mais non. Seuls le paiement et un document Word au format «.docx» sont joints.

Le courriel vient, entre autres, d'adresses e-mail du genre Digitec@ropa-maschinenbau.de, une entreprise qui fabrique de grandes machines. De toute évidence, nous n’avons pas d’adresse chez Ropa. Et les hackers ne sont certainement pas, non plus, assis dans le bureau chez Ropa, mais utilisent une faille dans leur système informatique. Il est aussi possible que les comptes de messagerie soient aussi configurés de manière à ce qu’un autre expéditeur soit affiché.

De cette manière, les e-mails peuvent venir d’une multitude d’adresses, toutes d’entreprises qui n’ont certainement aucun intérêt à vous causer du tort. Pour les rapports qui disent que les e-mails viennent du domaine digitec.com; ce dernier n’est pas à nous, mais à quelqu’un d’autre.

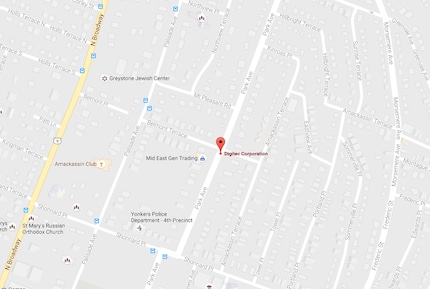

La recherche nous montre que le propriétaire du domaine digitec.com est Digitec Corporation à Yonkers, New York. De plus amples recherches nous ont effectivement prouvé l’existence d’une Digitec Corporation.

La Digitec Corporation sur la carte

Mais nous pouvons déduire que les criminels – dans la mesure où ils possèdent le domaine – ont Digitec.com depuis quelque temps déjà, car ils ont encore le domaine jusqu’en juin 2019. C’est-à-dire qu’ils ont acheté de domaine il y a cinq mois ou deux ans et cinq mois.

Mais l’indice montrant que la Digitec Corporation n’est pas à l’origine des e-mails se trouve dans l’adresse e-mail enregistrée sur le domaine: digitec@compuserve.com. Il s’agit d’un opérateur de messagerie gratuit du géant internet AOL.

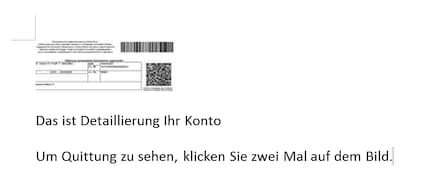

Le payload, c’est-à-dire une partie de l’attaque qui causerait des dégâts à votre ordinateur est caché dans le contenu joint de l’e-mail: un fichier docx. Un fichier qui veut être ouvert avec Microsoft Word. Une fois ouverte, elle ressemble à ça:

Le contenu joint ouvert

Das ist Detaillierung Ihr Konto (Voici détaillage votre compte)

Um Quittung zu sehen, klicken Sie zwei Mal auf dem Bild. (Pour voir quittance, cliquez deux fois sur l’image)

Le mauvais allemand nous montre, une fois de plus, que l’escroc ne parle pas allemand. La plupart des élèves de primaires feraient mieux.

IMPORTANT: n’exécutez jamais les fichiers joints d’e-mails inconnus. Rien que l’ouverture de ce dernier pourrait être dangereuse. Nous déclinons toute responsabilité quant aux dommages subis par votre ordinateur.

Le double clic sur l’image lance, avec des réglages Windows standards, un JavaScript qui exécute d’autres codes sur votre ordinateur.

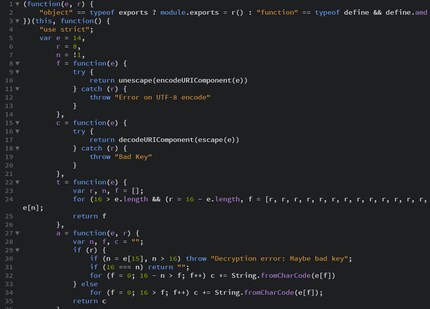

Le début du code du payload

Un professionnel de la sécurité informatique a rapidement jeté un coup d’oeil au code. Son diagnostic: «cela ressemble à un code JavaScript.» Les attaquants étaient intelligents. Ils ont codé le code, programmé dans une autre langue que JavaScript, et emballé le tout dans un code compréhensible par chaque machine. Le décodage peut aussi être lu et exécuté par ces dernières.

Extrait de la partie codée du payload

Avec le matériel et le temps actuellement à disposition, je ne peux vous dire ce que le programme fait exactement. L’expert suppose: «le programme télécharge certainement d’autres logiciels malveillants.» Nos experts et des experts externes font actuellement plus d’analyses et cherchent des pistes dans le code.

Chez nous, la sécurité nous tient très à cœur. Malheureusement, nous ne pouvons pas vous livrer davantage d’informations. Pas parce que nous voulons jalousement garder nos secrets, mais parce que ces informations pourraient être utilisées contre nous par des escrocs.

Le cas actuel montre que nous sommes une cible. Nous voulons donner aussi peu de moyens et d’informations que possible aux agresseurs. La situation ci-dessus prouve que ces derniers nous connaissent, mais, heureusement pour nous, pas assez bien. Ne laissez, vous aussi, aucune chance aux falsifications publiques!

Voici quelques informations pour vous: nous envoyons toujours les factures au format PDF. Peu importe les factures que vous recevez avec le nom digitec ou Galaxus – elles ne sont certainement pas de nous si ce ne sont pas des PDF.

En ce sens, restez sûr et n’ouvrez en aucun cas des e-mails qui vous paraissent étranges, même s’il y a marqué digitec ou Galaxus dessus. Les seuls domaines que nous utilisons pour l’envoi d’e-mails sont @digitec.ch, @digitecgalaxus.ch et @galaxus.ch.

Si vous avez fait un double clic sur l’image par inadvertance, tout n’est pas perdu. Notre propre département informatique a décodé le code de l’e-mail et découvert les fonctions du programme malveillant.

Votre ordinateur, plus exactement votre système d’exploitation est modifié de manière à ce qu’il n’ait pas besoin du proxy .onion pour visiter des sites. Ces derniers se trouvent dans le soi-disant Dark Net. De plus, les pièces jointes de l’e-mail installent un certificat qui permet à votre ordinateur de visiter certains sites qui, normalement, ne sont pas accessibles. Nous ne savons pas encore exactement ce qui se passe sur ces sites. Il est bien possible que d’autres logiciels y soient téléchargés. Il se pourrait aussi, selon notre département informatique, que les sites soient utilisés comme pages de contrôle pour les botnets ou autres. Avec le lien à .anion, il est théoriquement possible de donner des ordres à votre ordinateur.

Si vous voulez venir à bout de l’infection, ces étapes vous aideront:

Cela ne supprime pas tous les changements effectués par le programme malveillant, mais coupe le canal de communication avec le Dark Net. D’après nos informations actuelles, le logiciel malveillant devrait ainsi être mis hors état de nuire, même si certaines données restent sur votre PC. Nous essayons de créer un mode d’emploi pour se débarrasser entièrement du logiciel malveillant.

Christian Margadant et son équipe ont entièrement décrypté le code. Maintenant, nous savons exactement ce que voulaient les phisher, comment ils parviennent à leur fin et comment vous débarrasser de ce programme malveillant.

Journaliste. Auteur. Hackers. Je suis un conteur d'histoires à la recherche de limites, de secrets et de tabous. Je documente le monde noir sur blanc. Non pas parce que je peux, mais parce que je ne peux pas m'en empêcher.

Des informations intéressantes sur le monde des produits, un aperçu des coulisses des fabricants et des portraits de personnalités intéressantes.

Tout afficher