MS Office Zero-Day-Schwachstelle: «Follina» gefährdet Millionen Windows-Nutzer

Eine noch nicht gepatchte Schwachstelle führt dazu, dass sich Nutzer von Microsoft Windows Schadsoftware einfangen können. Microsoft selbst hat eine Anleitung veröffentlicht, wie dies unterbunden werden kann.

Die Zero-Day-Lücke trägt die Bezeichnung «Follina» und betrifft Microsoft Office in Kombination mit dem Microsoft Diagnostics Tool (MSDT). Dabei sind alle unterstützten Versionen von Windows betroffen. Laut einem Bericht von Ars Technica wird sie bereits seit über sieben Wochen ausgenutzt. Sie lässt sich über speziell präparierte Office-Dokumente missbrauchen. Perfid daran ist, dass bei einer heruntergeladenen Datei bereits die

Hover-Vorschau reichen soll, um das System zu infizieren.

Microsoft hat die Sicherheitslücke bereits bestätigt und umschreibt sie wie folgt: «Es besteht eine Sicherheitsanfälligkeit für Remotecodeausführung, wenn MSDT über das URL-Protokoll von einer aufgerufenen Anwendung wie z. B. Word aufgerufen wird. Ein Angreifer, der diese Sicherheitslücke erfolgreich ausnutzt, kann beliebigen Code mit den Rechten der aufrufenden Anwendung ausführen. Der Angreifer kann dann Programme installieren, Daten anzeigen, ändern oder löschen oder neue Konten in dem durch die Rechte des Benutzers erlaubten Kontext erstellen.»

Einen Patch gibt es von Microsoft noch nicht, doch hat das Unternehmen einen temporären Workaround veröffentlicht, der das MSDT-URL-Protokoll deaktiviert. Damit wird das Aufrufen von entsprechenden Links unterbunden. Microsoft empfiehlt den Workaround bis ein Fix per Update erscheint.

So deaktivierst du das MSDT-URL-Protokoll

So geht Microsofts Workaround:

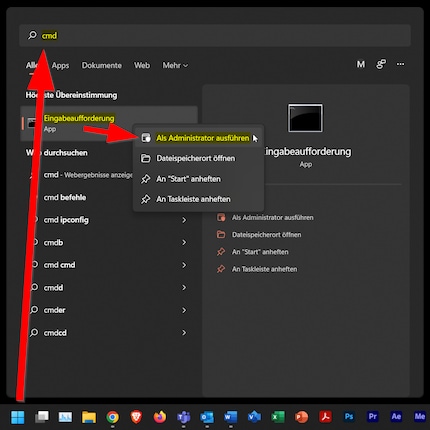

1.

Starte die Eingabeaufforderung beziehungsweise «Command Prompt» als Administrator. Das tust du, indem du die Windows-Taste drückst, danach «cmd» eingibst, auf die Anwendung rechts klickst und «Als Administrator ausführen» wählst.

Danach musst du mit «Ja» bestätigen.

2.

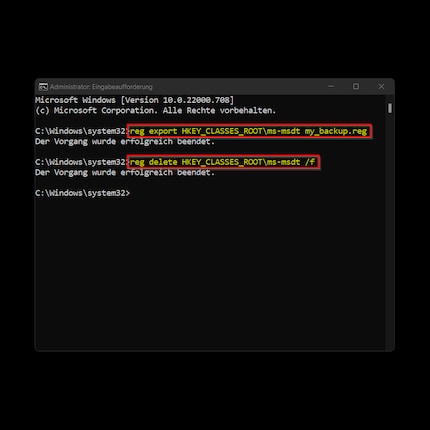

Nun machst du erst ein Backup des Registrierungsschlüssels, indem du Folgendes eingibst und mit Enter bestätigst: «reg export HKEY_CLASSES_ROOT\ms-msdt filename».

Das «Filename» am Schluss kannst du natürlich mit einem anderen Dateinamen deiner Wahl ersetzen. Das Backup wird beim Befehl in dieser Form im Verzeichnis angelegt, wo du dich gerade befindest.

Danach deaktivierst du das Protokoll mit folgendem Befehl und der Eingabetaste: «reg delete HKEY_CLASSES_ROOT\ms-msdt /f».

Damit ist die Arbeit getan. Möchtest du die Deaktivierung rückgängig machen, startest du die Eingabeaufforderung erneut als Administrator und gibst folgendes ein: «reg import filename». Damit wird das erstellte Backup wieder eingespielt.

Der tägliche Kuss der Muse lässt meine Kreativität spriessen. Werde ich mal nicht geküsst, so versuche ich mich mittels Träumen neu zu inspirieren. Denn wer träumt, verschläft nie sein Leben.

Vom neuen iPhone bis zur Auferstehung der Mode aus den 80er-Jahren. Die Redaktion ordnet ein.

Alle anzeigen