Logitech-Peripherie ist über den Unifying-Empfänger angreifbar

Mäuse und Tastaturen weisen eine Sicherheitslücke auf. Via Funk können Hacker Tasteneingaben ausspionieren oder ganze Rechner infizieren. Die Unifying-Technologie macht’s möglich.

Sicherheitsforscher Marcus Mengs hat die Funkverbindungen diverser kabelloser Logitech-Eingabegeräte untersucht und beim Unifying-Empfänger ein Sicherheitsrisiko gefunden. Zahlreiche Schwachstellen bei Mäusen und Tastaturen sind über die von Logitech verwendete Funktechnologie angreifbar. Selbst Computer können durch die aufgedeckten Sicherheitslücken infiziert werden.

Anfällige Unifying-Funktechnologie

Ein Hacker kann wegen der Schwachstelle Tasteneingaben mitverfolgen und auf diese Art und Weise Passwörter, PIN-Codes und Email-Texte registrieren. Selbst eigene Befehle können durch einen Angreifer an den Computer des Unifying-Empfänger-Users gesendet werden. Obwohl erstere Bedrohung gefährlicher klingt, ist letztere nicht zu vernachlässigen. Denn sie bedeutet, dass ein Angreifer den Rechner mit schädlicher Software verseuchen kann.

In einem Video zeigt Mengs, wie er ein Notebook mittels Backdoor angreift und es anschliessend via Unifying-Empfänger kontrollieren kann. Erschreckenderweise nutzt der Security-Experte den Funkempfänger aus dem Hause Logitech nicht nur dafür, das System zu infizieren, sondern gar zur Kommunikation mit der Backdoor. So hat er auch auf Rechner Zugriff, die nicht mit einem Netzwerk verbunden sind.

Verwundbare Hardware

Betroffen ist all jene Logitech-Peripherie, die mit einem Unifying-Empfänger läuft. Logitech legt allen seit 2009 gelieferten kabellosen Mäusen und Tastaturen einen solchen USB-Funkempfänger bei. Nicht nur günstige Einsteigermodelle arbeiten mit der Unifying-Technologie, sondern auch High-End-Produkte wie die MX-Master-Maus oder die Craft-Tastatur. Ein oranger Stern auf dem USB-Adapter bedeutet, dass die Peripherie mit dem Unifying-Funk interagiert.

Ausserdem sind auch Gaming-Produkte aus der Lightspeed-Serie sowie die Wireless Presenter R500 und Spotlight verwundbar, da sie zwar nicht mit der Unifying-Technologie, aber einer ähnlichen Funktechnik arbeiten. Auch die R400, R700 und R800 Presenter weisen eine Sicherheitslücke auf, die jedoch nicht mit der hier erwähnten Unifying-Problematik zu tun hat und hier nachgelesen werden kann.

Kompatibilität statt Sicherheit

Logitech bestätigte Mengs’ Erkenntnisse und arbeitet an einer (Teil-)Lösung. Viele der aufgedeckten Sicherheitsprobleme werden behoben, einige jedoch nicht. Dies, da sonst die Kompatibilität zwischen den Unifying-Produkten nicht mehr aufrechterhalten werden kann. Logitech wirbt mit der Unifying-Technologie dafür, dass bis zu sechs kompatible Eingabegeräte mit demselben Empfänger betrieben werden können – egal, ob das Produkt 2009 oder 2019 auf den Markt kam.

Nicht beheben will Logitech die Sicherheitslücke, welche es gemäss Mengs erlaubt, Tastatureingaben in den verschlüsselten Unifying-Funkverkehr einzuschliessen. Ebenfalls nicht geschlossen wird die Schwachstelle, bei welcher ein Angreifer die verschlüsselte Kommunikation von Mäusen und Tastaturen entschlüsseln kann, wenn er den Pairing-Prozess der Endgeräte mitschneidet. Denn Kompatibilität scheint Logitech in beiden Fällen wichtiger zu sein. Allerdings meint der Schweizer Peripherie-Hersteller, dass es bei der zweiten Schwachstelle für einen sicheren Pairing-Prozess ausreiche, wenn innerhalb eines Radius von zehn Metern keine verdächtigen Aktivitäten auftreten. Soll heissen: Befindet sich kein Hacker mit bösen Absichten in deiner Nähe, kann er auch nichts hacken.

Was du tun kannst

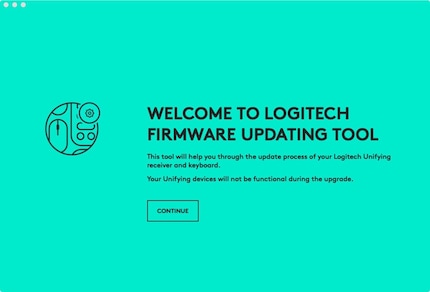

Stelle zuerst sicher, dass du auf dem USB-Empfänger die aktuellste Firmware drauf hast. So sind zumindest die bereits seit drei Jahren bekannten Sicherheitslücken behoben. Mit der von Logitech empfohlenen Unifying-Software klappt das nicht, dafür aber mit dem für ein anderes Produkt gedachten SecureDFU-Tool. Die aktuellsten Versionen, welche du in der Unifying-Software auslesen kannst, lauten 012.008.00030, 012.009.00030, 024.006.00030 und 024.007.00030 – Stand: 9.7.2019. Sobald Logitech im August das angekündigte Firmware-Update nachliefert, musst du deinen USB-Receiver mittels SecureDFU-Tool erneut updaten.

In der Zwischenzeit empfiehlt Logitech dringend, Rechner mit Unifying-Empfänger bei Nichtgebrauch wegzusperren oder so zu lagern, dass Fremde keinen physischen Zugriff darauf haben, um Manipulationen vorzubeugen. Auch Tastaturen und Mäuse sollten weggeschlossen werden, wie Mengs’ Tests gezeigt haben. Dies ist im Business-Alltag allerdings schwierig bis unmöglich. Ein unbeobachteter Moment im Büro genügt dem Angreifer, um auf den Unifying-Empfänger zugreifen zu können und die Peripherie sowie den verbundenen Rechner zu hacken.

Ganz sicher bist du nur, wenn du entweder kabelgebundene Peripherie verwendest oder den Funk-Receiver beim Verlassen des Computers mitnimmst. Ausser Logitech schickt sich an, die Lücken schnellstmöglich selbst zu stopfen.

Wenn ich nicht gerade haufenweise Süsses futtere, triffst du mich in irgendeiner Turnhalle an: Ich spiele und coache leidenschaftlich gerne Unihockey. An Regentagen schraube ich an meinen selbst zusammengestellten PCs, Robotern oder sonstigem Elektro-Spielzeug, wobei die Musik mein stetiger Begleiter ist. Ohne hüglige Cyclocross-Touren und intensive Langlauf-Sessions könnte ich nur schwer leben.

Vom neuen iPhone bis zur Auferstehung der Mode aus den 80er-Jahren. Die Redaktion ordnet ein.

Alle anzeigen